Introdução

A Segurança de conformidade de SOC, ou Security Operations Center, é um conjunto de práticas e tecnologias que visam garantir a conformidade de uma organização com as normas de segurança estabelecidas. Essas normas podem variar de acordo com o setor de atuação da empresa, mas geralmente envolvem a proteção de dados sensíveis, a prevenção de ataques cibernéticos e a garantia da integridade dos sistemas de informação.

O que é SOC

O SOC é um centro de operações de segurança que tem como principal objetivo monitorar, detectar, analisar e responder a incidentes de segurança cibernética. Ele é responsável por garantir a segurança da infraestrutura de TI da organização, identificando e mitigando possíveis ameaças em tempo real.

Conformidade com normas de segurança

A conformidade com normas de segurança é essencial para garantir a integridade e a confidencialidade dos dados de uma organização. Ela envolve o cumprimento de regulamentações específicas, como a GDPR, a HIPAA e a PCI DSS, que estabelecem padrões mínimos de segurança que as empresas devem seguir para proteger as informações dos seus clientes e colaboradores.

Importância da segurança de conformidade de SOC

A segurança de conformidade de SOC é fundamental para proteger os ativos digitais de uma organização e garantir a continuidade das suas operações. Ela ajuda a prevenir incidentes de segurança, como vazamento de dados, ataques de ransomware e interrupções no funcionamento dos sistemas, que podem causar prejuízos financeiros e danos à reputação da empresa.

Funcionamento do SOC

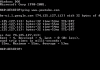

O SOC funciona 24 horas por dia, 7 dias por semana, monitorando constantemente a infraestrutura de TI da organização em busca de atividades suspeitas. Ele utiliza ferramentas de segurança avançadas, como firewalls, antivírus, sistemas de detecção de intrusos e análise de comportamento de usuários, para identificar e responder a possíveis ameaças.

Equipe do SOC

A equipe do SOC é composta por profissionais especializados em segurança cibernética, como analistas de segurança, engenheiros de segurança, investigadores de incidentes e gerentes de operações de segurança. Eles trabalham em conjunto para garantir a eficácia das operações de segurança da organização e responder rapidamente a incidentes de segurança.

Tecnologias utilizadas no SOC

O SOC utiliza uma variedade de tecnologias para monitorar e proteger a infraestrutura de TI da organização, como SIEM (Security Information and Event Management), EDR (Endpoint Detection and Response), SOAR (Security Orchestration, Automation and Response) e Threat Intelligence. Essas ferramentas permitem ao SOC detectar e responder a ameaças de forma mais eficiente e eficaz.

Benefícios da segurança de conformidade de SOC

Os benefícios da segurança de conformidade de SOC incluem a redução do risco de violações de dados, o aumento da confiança dos clientes, o cumprimento de regulamentações de segurança e a melhoria da resiliência da organização contra ameaças cibernéticas. Além disso, ela ajuda a minimizar os impactos financeiros e reputacionais de incidentes de segurança.

Desafios da segurança de conformidade de SOC

Apesar dos benefícios, a segurança de conformidade de SOC também enfrenta desafios, como a falta de recursos humanos qualificados, a complexidade das ameaças cibernéticas, a evolução constante das tecnologias de segurança e a necessidade de investimentos contínuos em treinamento e atualização de conhecimentos. Superar esses desafios requer um comprometimento da alta direção da organização e uma abordagem proativa em relação à segurança cibernética.